虚拟专有网络VPN技术框架研究和应用(附VPN网络拓扑结构)

1.无需注册登录,支付后按照提示操作即可获取该资料.

2.资料以网页介绍的为准,下载后不会有水印.资料仅供学习参考之用.

密 惠 保

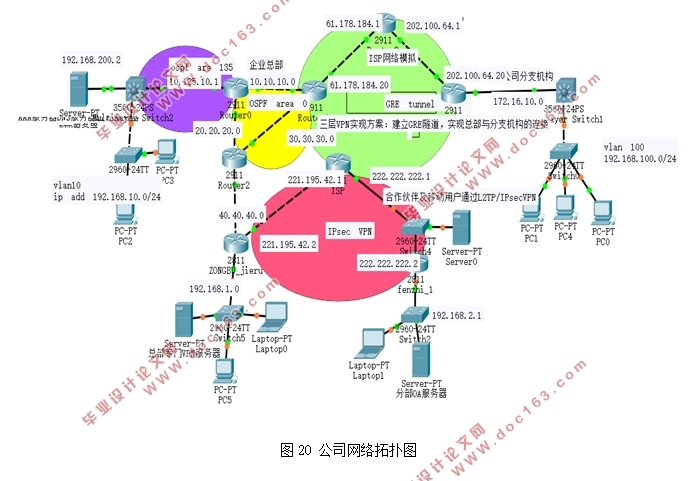

虚拟专有网络VPN技术框架研究和应用(附VPN网络拓扑结构)(论文14000字,Cisco packet tracer VPN网络拓扑结构)

摘要:为了保证网络层的安全,IP Sec技术运用到很多具体的协议。本文将会对应用到的协议和隧道模式,传输模式进行细致研讨和应用。通过使用VPN,管理员们能够将远程或移动工作者(VPN客户端)连接到私有网络。远程用户可以工作,就好像他们的计算机与网络之间存在着物理连接一样。为了实现这一点功能,VPN客户端可以使用连接管理器配置文件来启动到VPN服务器的连接。IP Sec VPN是当代网络中最权威的网络安全协议,它可以保护网络通信不受干扰,保证TCP\IP通信传输不会受到窃取和篡改,通过这种方式来抵御网络上的攻击。

关键词:VPN;模式;协议;网络

Research and application of virtual private VPN technology framework

Abstract: Security technology in the network layer implementation IP Sec technical framework involves many specific protocols .This paper makes a detailed study and application of the protocol and tunnel mode. By using a VPN, administrators can connect remote or mobile workers (VPN clients) to private networks .Remote users can work as if there is a physical connection between their computer and the network .To do this, the VPN client can use the connection manager configuration file to initiate a connection to the VPN server. IP Sec VPN is the default standard in the industry network security protocol, and can provide intuitive for network communication and security services, protect the TCP/IP communications from the monitor and modify, some hackers on the defense network effectively.

Key word: vpn ; model ; protocol ; internet

[资料来源:http://www.THINK58.com]

目 录

1.绪论 2

1.1 VPN的基本定义及作用 1

1.2 研究背景 1

1.3 VPN的发展前景 1

2.IPSec基本原理 2

3.IPSec框架 2

3.1散列函数 3

3.2加密算法 4

3.2.1对称密钥算法 4

3.2.2非对称密钥算法 5

3.3 封装协议 7

3.3.1 ESP协议 8

3.3.2 AH协议 10 [资料来源:THINK58.com]

3.4 封装模式 12

3.4.1隧道模式 12

3.4.2传输模式 13

3.5密钥有效期 15

4.密钥交换协议(Internet Key Exchange) 15

5.VPN的应用场景及研究现状 16

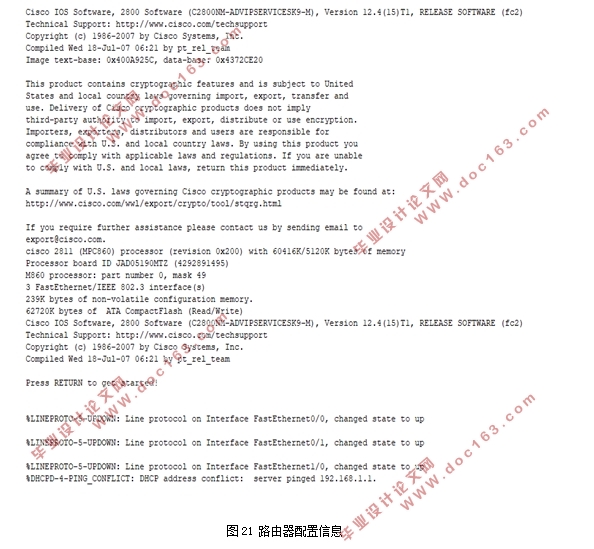

6.VPN的应用实例 16

6.1 隧道模式应用实例 16

6.2 传输模式应用实例 22

7.毕业设计简介 24

8.结论与研究思考 27

参考文献 28

致谢 29

[资料来源:http://www.THINK58.com]